ในโลกที่ภัยคุกคามไซเบอร์ซับซ้อนขึ้นทุกวัน การตัดสินใจเลือกบริษัททำ Vulnerability Assessment (VA) หรือ Penetration Testing (Pentest) สำหรับ CISO, CTO และ IT Manager ไม่ใช่เพียงการทำตาม Compliance เพื่อให้ผ่านการตรวจสอบเท่านั้น แต่คือการเลือกว่า “ใครจะมาเป็นผู้ช่วยในการจัดการความเสี่ยง (Risk Management) ที่แท้จริง”

เพื่อให้มั่นใจว่าองค์กรของคุณจะได้รับการปกป้องอย่างสูงสุด นี่คือ 5 ปัจจัยสำคัญที่ควรใช้พิจารณามากกว่าแค่เรื่องราคา

1. ความเชี่ยวชาญของบุคลากร (Expertise over Tools)

Cybersecurity เป็นงานที่ต้องใช้ทักษะเฉพาะทาง เครื่องมือ (Tools) ใครก็ซื้อได้ แต่ “คน” คือผู้ที่จะวิเคราะห์บริบทและความเชื่อมโยงของช่องโหว่

- มองหา Certification ที่เน้นการปฏิบัติจริง: เช่น OSCP, OSEP, GPEN, CRTP หรือ eCPPT ซึ่งการันตีว่าทีมงานมีทักษะในการเจาะระบบและรู้วิธีการแก้ไข (Remediation) อย่างลึกซึ้ง

- ความสามารถในการให้คำปรึกษา: ผู้เชี่ยวชาญต้องสามารถอธิบายช่องโหว่ให้ทีม Developer และ Admin เข้าใจเพื่อปิดจุดอ่อนได้ถูกต้อง ไม่ใช่แค่ส่ง Report แล้วจบไป

2. มาตรฐานการรักษาความลับ (ISO 27001)

Report ของการทำ Pentest คือ “พิมพ์เขียว” ที่บอกจุดอ่อนทั้งหมดขององค์กร หากข้อมูลนี้รั่วไหล ผลกระทบจะมหาศาล

- นโยบายการจัดเก็บข้อมูล: บริษัทที่คุณเลือกควรมีมาตรฐาน ISO 27001 เพื่อยืนยันว่ามีกระบวนการจัดเก็บและรับส่งข้อมูลที่ปลอดภัย มีการเข้ารหัส (Encryption) และช่องทางการสื่อสารที่รัดกุม

3. ราคา vs คุณภาพ: อย่าหลงกล VA ในคราบ Pentest

บ่อยครั้งที่บริษัทบางแห่งเสนอราคา Pentest ที่ถูกผิดปกติ แต่กลับใช้วิธีเพียงแค่ใช้ Tool Scan แล้วส่งผลดิบ (Raw Output) โดยไม่คัดกรอง False Positive

- ความแตกต่างที่สำคัญ: Pentest คือการจำลองการโจมตีจริง (Exploit) เพื่อหาผลกระทบ ส่วน VA คือการหาช่องโหว่เบื้องต้น

- หากบริษัทใดอวดแต่อานุภาพของเครื่องมือสแกน ให้ระวังว่าคุณอาจต้องเสียเงินซ้ำซ้อน เพราะผลลัพธ์ที่ได้อาจนำไปใช้งานจริงไม่ได้

4. พลังของงานวิจัย (Research & Know-how)

บริษัทที่มี “ความรู้จริง” มักจะมีทีม Research ที่ค้นพบช่องโหว่ใหม่ๆ ที่โลกยังไม่รู้จัก (0-day)

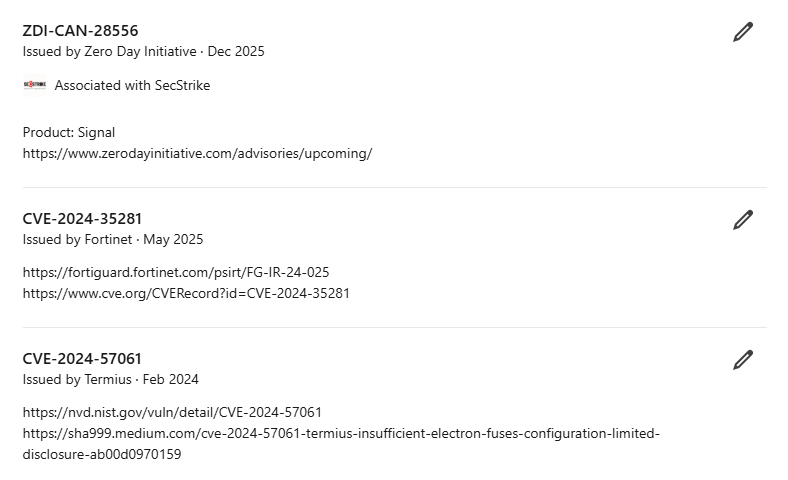

- การที่บริษัทมีประวัติการรายงานช่องโหว่ระดับสากล เช่น CVE, ZDI หรือได้รับการบันทึกใน Hall of Fame ของซอฟต์แวร์ระดับโลก คือข้อพิสูจน์ว่าพวกเขามี Know-how ระดับลึก และเข้าใจพฤติกรรมของ Hacker อย่างแท้จริง

5. Pentest ไม่ใช่การตรวจ Audit (Checklist vs Risk)

การทำ Pentest ที่ดีไม่ได้เดินตาม Checklist 1-10 เหมือนงาน Audit แต่เป็นการใช้ความคิดสร้างสรรค์เพื่อหาทางเข้าถึงระบบ

- เป้าหมายคือการหา Impact เพื่อนำมาวิเคราะห์ความเสี่ยงองค์กร ไม่ใช่แค่คำว่า “ผ่าน” หรือ “ไม่ผ่าน” แต่คือการตอบคำถามว่า “ถ้าโดนโจมตีจริง เราจะยอมรับความเสี่ยงนี้ได้หรือไม่?”

ทำไม Sec Strike Co., Ltd. ถึงได้รับความไว้วางใจ?

Sec Strike คือบริษัทผู้เชี่ยวชาญด้าน Cybersecurity ที่ได้รับการยอมรับทั้งในระดับภาครัฐ เอกชน และระดับสากล เราไม่ได้แค่ทำงานตามโจทย์ แต่เรามุ่งเน้นการสร้างความมั่นคงปลอดภัยที่ยั่งยืน

- World-Class Research Center: เรามีศูนย์วิจัยในประเทศอังกฤษที่มุ่งเน้นการศึกษาภัยคุกคามใหม่ๆ

- Proven Track Record (0-days & Bug Bounty): ทีมงานของเราคือผู้เชี่ยวชาญระดับสูงที่ค้นพบและรายงานช่องโหว่ระดับโลก

- Standards & Certifications: มั่นใจด้วยมาตรฐาน ISO 27001 และ ISO 9001

- ทีมงานถือใบเซอร์ฯ ชั้นนำ อาทิ: OSCP, OSEP, GPEN, eCPPT, eWPT, eMAPT, eCXD, CREST CRT, CEH, Pentest+ และ ISO 27001 Lead Auditor เป็นต้น

ให้ Sec Strike เป็นปราการด่านหน้าในการปกป้องธุรกิจของคุณ ด้วยความเชี่ยวชาญที่พิสูจน์แล้วในระดับสากล

สอบถามข้อมูลเพิ่มเติม: info@secstrike.ai